前段时间我写了一篇文章:logan最新的安卓手机病毒,怎么都杀不死的手机病毒 并把它发布到QQ安全管家论坛和360手机安全卫士论坛,均没有得到有效的回应和决解的方法。最终无奈只好自己寻求决解的方法。因为发了这个文章,每天得到了大量的安卓手机机友的QQ来信询问怎解决这个安卓病毒logan的问题。每天来自百度搜索logan病毒的网友数千记。看来感染这个病毒的机友不在少数,可惜为什么就没有得到众多手机安全软件商的重视呢?是没有触发他们的利益还是病毒本身的防杀做的很好,以至于手机安全类app都无法杀死这个logan病毒?现在我吧我的解决经验写出来,让更多的安卓手机机友能够自我处理解决掉这个logan病毒。(欢迎转载本文章,但请保留本文章来自www.58zn.cn的出处,我会在这里不断更新相关处理进程)

写在前面的准备工具:ES文件管理器 LBE安全大师6.1

安装打开ES文件管理器→菜单→工具→root工具箱打开→显示隐藏文件打开→退出软件重新打开ES文件管理器

以下所有路径均在ES文件管理器下进行查看↓↓↓↓

【1】先说说这个logan病毒的特征:

感染手机内所有联网软件,并不断下载广告软件,并随着任何一个软件的启动而在原软件启动之前弹出窗口显示广告,并一直持续不退出弹出的广告窗口,直到手机用户点击下载弹出的窗口的广告为止,甚是恶心。

【2】手机里的logan病毒版本号查看:

软件的信息显示是logan,

软件包版本666.68(371827)(可以在手机设置→应用程序管理→全部→logan能见到这个版本号)

包名:com.dlthink.hangmu2hongjing

apk路径:/data/app/com.dlthink.hangmu2hongjing-1.apk

安装数据目录:/data/app/com.dlthink.hangmu2hongjing/

其实这些都只是表面信息,这些信息只能暂时将logan这个病毒去除,重开机之后它又会回来的(^_^)!

这个病毒会生成大量备份软件,只要你一不小心,它就会不断死灰复燃。它的备份文件有好几个地方,我一一写出来,大家自己检测一下:

/data/app/com.dlthink.hangmu2hongjing/

/data/app/com.dlthink.hangmu2hongjing-1.apk

/sdcard/asfp/biu/com.dlthink.hangmu2hongjing

/sdcard/asfp_ppl/data/

/sdcard1/asfp/biu/com.dlthink.hangmu2hongjing

/sdcard1/asfp_ppl/data/

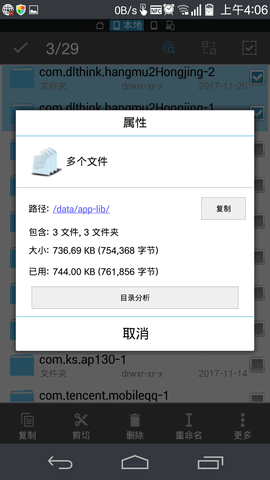

/data/app-lib/com.dlthink.hangmu2hongjing-1

/data/app-lib/com.dlthink.hangmu2hongjing-2

/data/app-lib/com.dlthink.hangmu2hongjing-3

/data/app-lib/com.dlthink.hangmu2hongjing-4

/data/app-lib/com.dlthink.hangmu2hongjing-X (你删掉多少次logan病毒,他就会生成多少次这个数据备份,全删掉)

所有的这些,都还是表象,首先要处理的就把这些表象的东西全部删除掉。用ES文件管理器删掉就可以了。

删掉了以上路径这些东西之后,手机操作界面就会不断有"logan已经停止运行"的提示,更甚一点就会关机重启,重启之后,logan又回来了。所以。单只删掉上面这些还不够,因为病毒肯定没删干净。

我一开一直以为是那里还有一个logan病毒备份没删干净,但是仔细排查之后发现其实都已经删干净了,那么问题出在哪里呢?这次不得不借助杀软,我安装过:手机金山毒霸,手机QQ安全管家,360手机安全卫士,360手机急救箱(←前面这几位都是摆设,从此以后不再用他们的杀软),最后用LBE安全大师6.1官方升级版,进行病毒扫描,发现2个风险软件:

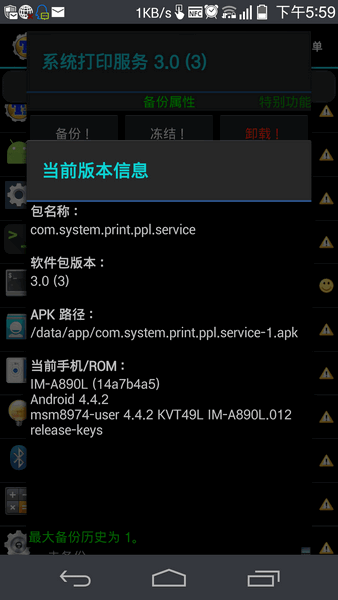

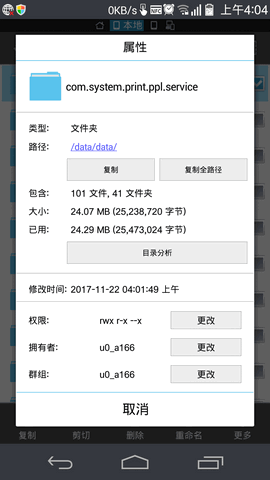

一个是:系统打印服务: print.ppl.service 路径:/data/data/com.system.print.ppl.service/

另一个是:手机设备识别:Teleyphone 路径:/system/app/

手机设备识别Teleyphone这个软件我是知道的,这个是刷机包里集成的,在/system/app/目录下,这个软件是我自己在做刷机包时放进去的,是安全的,这个我能肯定。那么问题就出在这个“系统打印服务”上了。为此我又用“钛备份6.05”进行查看手机的软件详细信息,发现手机里有2个系统打印服务,我又上网查询了一下,“系统打印服务”发现安卓手机自带的系统打印服务的软件名和包名应该是:

"PrintSpooler.apk"路径应该是:/system/app/PrintSpooler.apk

至此,事情已经比较明朗了,这个print.ppl.service所谓的“系统打印服务3.0”应该是伪装成安卓系统软件,让杀软和手机用户不知觉中放行了它,并给予了自动安装软件的权限。

好了,我把它删掉。用ES文件管理器进去把这个路劲所在的文件删掉。删掉之后手机没操作2分钟,手机自动重启了,我草。开机后再用LBE大师扫描一遍,发现只剩下Teleyphone这个风险软件了。难道病毒处理干净了?事情处理的太简单了。我以为至此logan病毒已经被干掉了。为了对付这个安卓病毒,我是操碎了心。晚上终于可以睡个好觉了。

-------------------------------------------------------------

第二天我一起来,打开浏览器和QQ,我的天,这个logan病毒又回来了。我捉狂了。

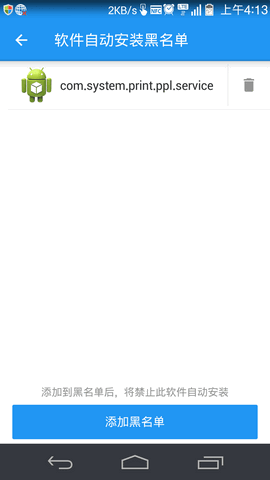

这回,我经过先前已经知道了这个“系统打印服务3.0”,其实就是根源所在,就是这个print.ppl.service在不断的自动安装logan这个软件。这回用LBE安全大师的自动防御再扫描一次,果然发现这个com.print.ppl.service还是在,不过换了个名字,换了名字我也知道是你“com.system.print.ppl.service”,就是你。我把它的“软件自动安装”功能加入LBE安全大师的黑名单,拒绝它自动安装软件,也就是拒绝它在自动安装logan这个软件。并把它的wifi联网和移动网络功能关掉。

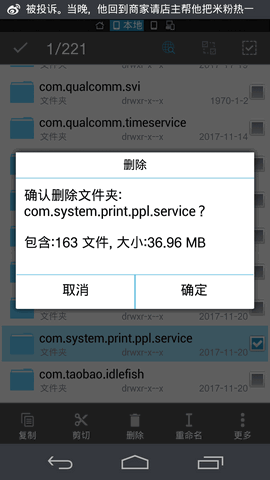

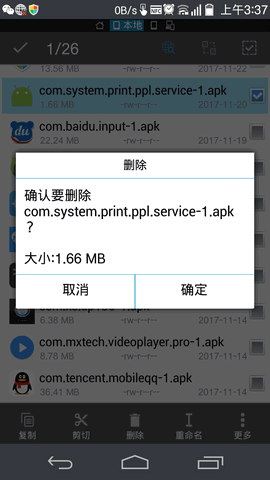

做完这些,我再重复先前的操作,把所有相关的路径的logan软件和hangmu2hongjing相关的东西全部删掉。然后在一步步的检查手机里的软件安装路径,只要发现有“print.ppl.”和“pplri.apk”这个字眼的全部删掉,最终发现在:

/data/app/com.system.print.ppl.service-1.apk

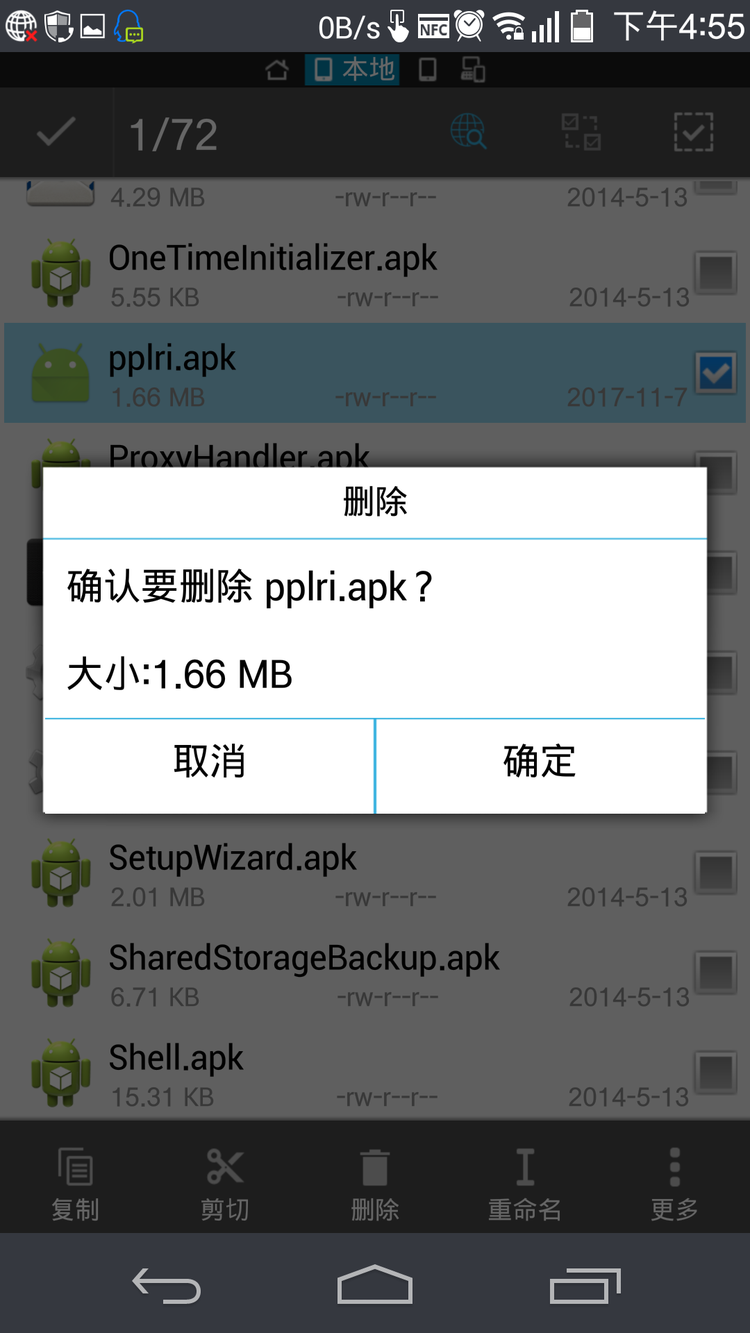

/data/app/pplri.apk

/data/data/com.system.print.ppl.service

/data/app-lib/com.system.print.ppl.service

/system/priv-app/print.ppl.apk

/system/priv-app/pplri.apk

![]()

至此,手机再没有有logan病毒和它的上级病毒源文件。

对此我把这个病毒软件的安装路径和病毒源文件地址总结在一起,大家看看,对照着删掉就好:

logan病毒666.68(371827)文件路径

/data/app/com.dlthink.hangmu2hongjing/

/data/app/com.dlthink.hangmu2hongjing-1.apk

/sdcard/asfp/biu/com.dlthink.hangmu2hongjing

/sdcard/asfp_ppl/data/

/sdcard1/asfp/biu/com.dlthink.hangmu2hongjing

/sdcard1/asfp_ppl/data/

/data/app-lib/com.dlthink.hangmu2hongjing-1

/data/app-lib/com.dlthink.hangmu2hongjing-2

/data/app-lib/com.dlthink.hangmu2hongjing-3

/data/app-lib/com.dlthink.hangmu2hongjing-4

/data/app-lib/com.dlthink.hangmu2hongjing-X

logan病毒源文件路径:

/data/app/com.system.print.ppl.service-1.apk

/data/app/pplri.apk

/data/data/com.system.print.ppl.service

/data/app-lib/com.system.print.ppl.service

/system/priv-app/print.ppl.apk

/system/priv-app/pplri.apk

先用过LBE大师禁止com.system.print.ppl.service自动安装软件,然后把logan病毒源文件删掉,再把logan文件删掉。

至此对待这个最新的安卓logan病毒成功决解掉它。其实这个病毒没有什么高深的地方,只不过是防杀做得比较好,他用了一个“系统”“服务”误导了众多安卓机友。而且不断的互相备份病毒文件。单纯杀掉任何一个病毒文件都不能彻底决解的,只有找到病毒源文件和logan病毒文件同时杀掉删掉,才可能解决这个病毒。

对于为什么手机会感染这个logan病毒,我做了详细的回忆,我的安全意识一直是很高的,安卓手机的各个软件的名字与功能自信还是比较了解的(不了解的网上搜一下就知道了),为什么会手机里被安装了这个病毒,根源应该就是前段时间给小孩子下载一下游戏,而游戏里又绑定了这个病毒,安装了游戏就把这个病毒装进去了。对此,大家可以自己研究一下,也不一定是在游戏里带来的或许其他安卓软件里一并捆版了这个病毒也有可能。

返回顶部